[update] Android mit Sicherheitslücke

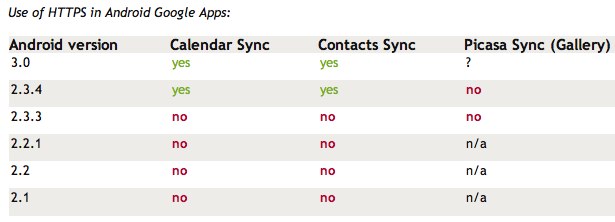

Seit Vorgestern ist bekannt: 99-Prozent aller Android-Geräte besitzen eine Sicherheitslücke. Dabei kann ein Identifizierungsschlüssel (‚authToken‚) in nicht gesicherten WiFi-Netzen ausgelesen werden und zum Datenklau von Kontakten, Kalender-Einträgen und persönlichen Foto dienen. Dies gilt für alle Telefone und Tablets mit Google-Betriebssystem, die in Version 2.3.3 oder mit einer älteren Firmware betrieben werden. Laut offiziellen Statistiken betrifft dies derzeit nahezu alle Geräte.

Speziell in einem stark fragmentierten Markt, wie er sich aktuell beim iOS-Konkurrenten abbildet, besitzt ein genau solches Problem enorme Auswirkungen.

Google erkennt die Forschungsergebnisse, die an der Universität Ulm veröffentlicht wurden, an. Google-Sprecher Kay Oberbeck lässt gegenüber der DPA verlauten:

Wir sind uns des Problems bewusst, haben es in den jüngsten Android-Versionen für Kalender und Kontakte bereits beheben können und sind dabei, es auch für Picasa zu lösen.

via DPA

Unbeantwortet bleibt die wichtige (!) Frage, wie schnell die einzelnen Hardware-Anbieter entsprechende Updates für ihre Kunden nachreichen.

Die OS-Zersplitterung war bereits in der letzten Woche auf der Google Entwicklerkonferenz zum Thema erklärt worden. Zur ‚Problemlösung‘ lädt der OS-Anbieter seine Partner an einen großen Tisch. LG, Sony Ericsson, Motorola, AT&T, Vodafone, Sprint, Samsung, HTC, T-Mobile und Verizon Wireless sollen einen 18-monatigen Support-Zyklus auf die Beine stellen.

Die Entwickler im Saal jubelten – viele empfinden die, wie Könings sagt, „ewigen“ Wartezeiten auf aktuelle Betriebssystem-Versionen als quälend und kontraproduktiv – und als gefährlich.

via Spiegel.de

Aktuell hilft allerdings nur Root-Zugriff zur eigenständigen Fehlerbehebung oder der komplette Verzicht auf eine Einwahl über offene WiFi-Netze.

via Universität Ulm

Entsprechende Hysterie fehlt dem Thema allerdings noch. Das mag insbesondere daran liegen, dass noch kein prägnanter Name gefunden wurde – ‚Antennagate‚ und ‚Locationgate‚ sind bereits vergeben. Und auch eine Klicki-Bunti-Software zum Anzeigen der entwendeten Daten mit persönlichen Inhalten steht aus.

Da jedoch kein zeitnahes Software-Update für alle betroffenen Geräte zu erwarten ist, verdient dieses ‚Datenleck‚ weitere Aufmerksamkeit. Als ich Mitte April ‚die Panikmacher‚ anprangerte und um Verhältnismäßigkeit bat, ging es mir um ‚iSpy‘-Beiträge wie vom WDR-Kollegen Jörg Schieb:

Bedenklich, mehr als bedenklich, hier muss Apple dringend nachbessern und erklären, wieso die Daten überhaupt erhoben und gespeichert werden. Denn wenn sie dem Benutzer nicht offiziell zur Verfügung gestellt werden, muss man das Schlimmste befürchten.

via WDR Blog

Auch zum Thema ‚Google Android‘ erschien ein Beitrag von ihm:

Um es klar zu sagen: Grund zu Hysterie oder allzu großer Sorge gibt es aber in diesem Fall nicht. Aus mehreren Gründen. Erstens muss sich jemand schon ordentlich vorbereiten, um Daten aus Android-Handys zu mopsen. Gezielt jemanden zu beklauen ist noch schwieriger, denn dann muss man auch noch warten, bis die betreffende Person in den Raum kommt […]

Alles im Bereich des Möglichen, keine Frage, aber schon mit viel Zeitaufwand verbunden. Last not least kommt der Datendieb aber „nur“ an die Kontakte, die Termine und Fotos. Die Frage ist, wie wertvoll solche Informationen im Zweifel sind. Für einen Geheimagenten sicher nützlich – aber im echten Leben?

via WDR Blog

Update

Gute Nachrichten zum ausklingenden Tag: Google kündigt im einem kurzen Statement an, die aufgedeckte Schwachstelle serverseitig ausbügeln zu können. Diese soll bis nächste Woche abgeschlossen sein.

Today we’re starting to roll out a fix which addresses a potential security flaw that could, under certain circumstances, allow a third party access to data available in calendar and contacts. This fix requires no action from users and will roll out globally over the next few days.

via Android Police