iBotnet.A zielt auf Jailbreak SSH-Geräte mit Standard-Passwort

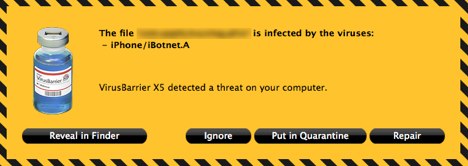

Das Wurm-Botnet für iPhones mit Jailbreak, SSH-Installation und Standard-Passwort zieht weiter seine Kreise. Die Sicherheitsexperten von Intego, nicht unbedingt bekannt für ihre zurückhaltende Art, erläutern die Details zur Schadsoftware, die mittlerweile in einer dritten Mutation (Teil 1, 2) in diesem Monat auffällig wurde. Wie zu erwarten war, trug die temporäre Veröffentlichung des Quellcodes vom iPhone-Wurm ‚ikee‘ zu den zwei Trittbrettfahrern bei.

iBotnet.A, wie Intego den Wurm intern deklariert, schaut sich im IP-Adressbereich (Wlan + UMTS-Netz in den Niederlanden, Portugal, Ungarn und Australien) um, und verteilt sich selbstständig auf anfällige Geräte. Danach wird das Standard-Passwort ‚alpine‘ gegen ‚ohshit‘ getauscht und sich zu einem litauischen Server verbunden. Der gegenseitige (Nutzer-)Datenaustausch dient vornehmlich zu einer kompletten Übernahme und besseren Wiederauffindbarkeit der infizierten iPhones. Eines der derzeitigen Ziele scheint eine niederländische Bank. Die Kontoinhaber mit betroffenen Geräten sollen dabei um ihre Login-Informationen über eine Phishing-Webseite erleichert werden. Mithilfe einer kompletten ‚Datensicherung‘ könnten mobile Tan-Nummern unerwünschte Überweisungen ermöglichen.

Wer auf diese Angriffspunkte keine Lust hat ändert a) sein SSH-Passwort b) deaktiviert SSH oder c) lässt den Jailbreak bleiben.

Apropos Sicherheit.

Als großer 1Password-Fan am Mac sowie auf dem iPhone, kann ich das kurzfristig kostenfreie 1Password Pro (App Store-Link) empfehlen. Regulär sind $8 für die Professional-Version zu entrichten, die sich gegenüber der Non-Pro Ausführung durch diese Features unterscheidet.